点击右上角![]() 微信好友

微信好友

朋友圈

朋友圈

请使用浏览器分享功能进行分享

10月19日上午,国家安全机关披露了美国国家安全局(以下简称NSA)对国家授时中心(以下简称“授时中心”)实施重大网络攻击活动。国家互联网应急中心(CNCERT)通过分析研判和追踪溯源得出此次攻击事件的整体情况,现将具体技术细节公布如下:

一、攻击事件概貌

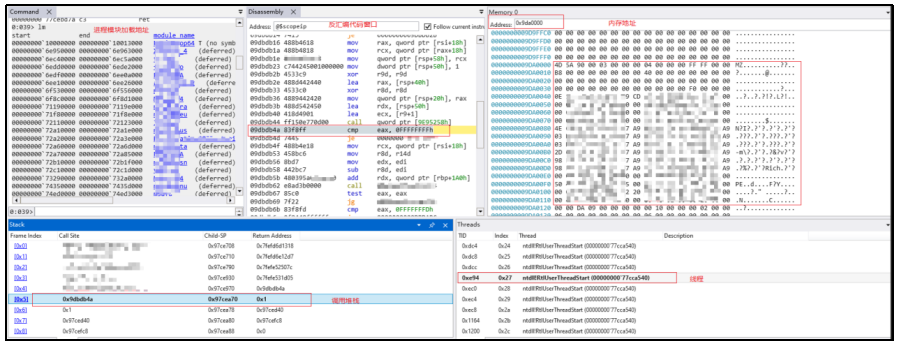

2022年3月起,NSA利用某国外品牌手机短信服务漏洞,秘密监控10余名国家授时中心工作人员,非法窃取手机通讯录、短信、相册、位置信息等数据。2023年4月起,NSA在“三角测量”行动曝光前,多次于北京时间凌晨,利用在某国外品牌手机中窃取的登录凭证入侵国家授时中心计算机,刺探内部网络建设情况。2023年8月至2024年6月,NSA针对性部署新型网络作战平台,对国家授时中心多个内部业务系统实施渗透活动,并企图向高精度地基授时导航系统等重大科技基础设施发动攻击。

纵观此次事件,NSA在战术理念、操作手法、加密通讯、免杀逃逸等方面依然表现出世界领先水准。隐匿实施攻击,NSA通过使用正常业务数字证书、伪装Windows系统模块、代理网络通信等方式隐蔽其攻击窃密行为,同时对杀毒软件机制的深入研究,可使其有效避免检测; 通讯多层加密,NSA使用网攻武器构建回环嵌套加密模式,加密强度远超常规TLS通讯,通信流量更加难以解密还原; 活动耐心谨慎,在整个活动周期,NSA会对受控主机进行全面监控,文件变动、关机重启都会导致其全面排查异常原因; 功能动态扩展,NSA会根据目标环境,动态组合不同网攻武器功能模块进行下发,表明其统一攻击平台具备灵活的可扩展性和目标适配能力。但其整体创新性缺失和部分环节乏力,显示出在被各类曝光事件围追堵截后,技术迭代升级面临瓶颈困境。

二、网络攻击过程

此次攻击事件中,NSA利用“三角测量行动”获取授时中心计算机终端的登录凭证,进而获取控制权限,部署定制化特种网攻武器,并针对授时中心网络环境不断升级网攻武器,进一步扩大网攻窃密范围,以达到对该单位内部网络及关键信息系统长期渗透窃密的目的。梳理发现,NSA使用的网攻武器共计42款,可分为三类:前哨控守(“eHome_0cx”)、隧道搭建(“Back_eleven”)和数据窃取(“New_Dsz_Implant”),以境外网络资产作为主控端控制服务器实施攻击活动共计千余次。具体分为以下四个阶段:

(一)获取控制权限

2022年3月24日至2023年4月11日,NSA通过“三角测量”行动对授时中心10余部设备进行攻击窃密。2022年9月,攻击者通过授时中心网络管理员某国外品牌手机,获取了办公计算机的登录凭证,并利用该凭证获得了办公计算机的远程控制权限。

2023年4月11日至8月3日,攻击者利用匿名通信网络节点远程登录办公计算机共80余次,并以该计算机为据点探测授时中心网络环境。

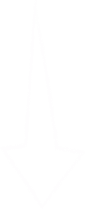

表 2023年8月3日攻击过程

(二)植入特种网攻武器

2023年8月3日至2024年3月24日,攻击者向网管计算机植入了早期版本的“Back_eleven”,窃取网管计算机数据,并在每次攻击结束后清除网络攻击武器内存占用和操作痕迹。该阶段“Back_eleven”功能尚未成熟,攻击者每次启动前需远程控制关闭主机杀毒软件。

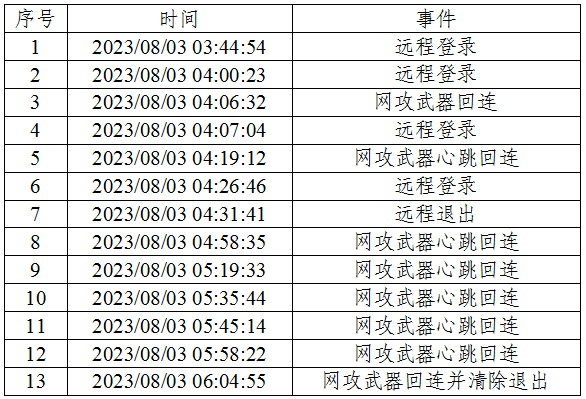

表 部分杀毒软件关闭记录

(三)升级特种网攻武器

2024年3月至4月,攻击者针对授时中心网络环境,定制化升级网络攻击武器,植入多款新型网络攻击武器,实现对计算机的长期驻留和隐蔽控制。攻击者加载“eHome_0cx”“Back_eleven”“New_Dsz_Implant”,配套使用的20余款功能模块,以及10余个网络攻击武器配置文件。

图 加载“eHome_0cx”数据包

图 内存加载“Back_eleven”过程

图 内存加载“New_Dsz_Implant”过程

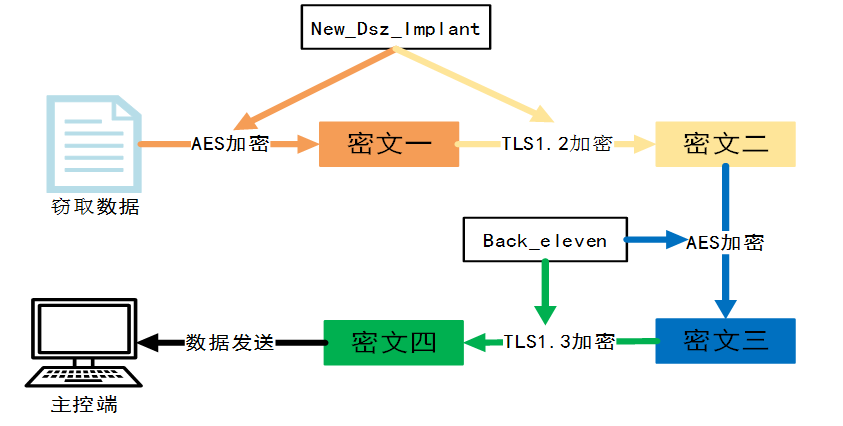

攻击者利用多款网络攻击武器相互配合,搭建起4层加密隧道,形成隐蔽性极强且功能完善的网攻窃密平台。

图 网攻武器加密模式

(四)内网横向渗透过程

2024年5月至6月,攻击者利用“Back_eleven”以网管计算机为跳板,攻击上网认证服务器和防火墙。

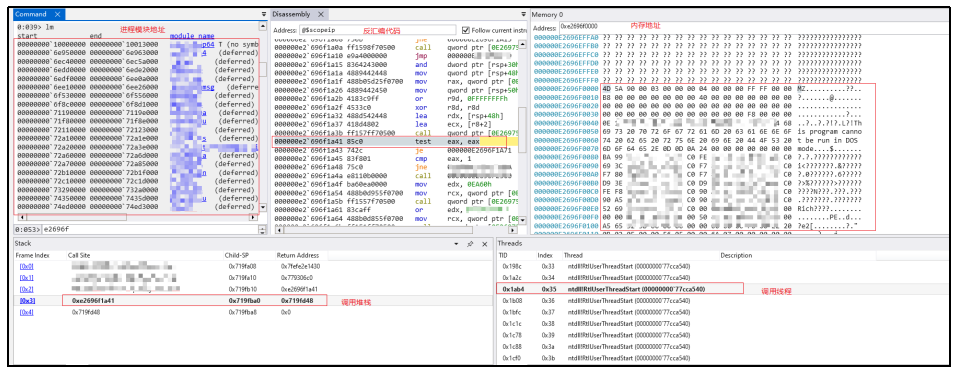

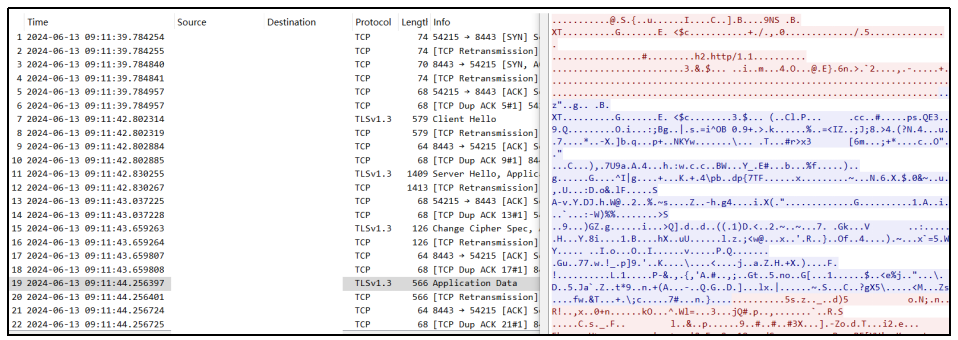

6月13日9时,攻击者激活网管计算机上的“eHome_0cx”,植入“Back_eleven”“New_Dsz_Implant”,并以此为跳板窃取认证服务器数据。

7月13日9时,攻击者激活网管计算机上的“eHome_0cx”,下发“Back_eleven”和“New_Dsz_Implant”窃取数据。

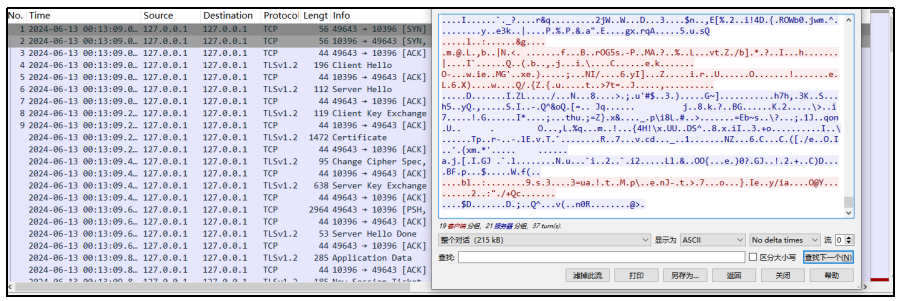

图 2024年6月13日网攻窃密数据包

三、网攻武器库分析

攻击者在此次网络攻击事件中使用的网攻武器、功能模块、恶意文件等总计42个,主要网攻武器按照功能可分为前哨控守类武器、隧道搭建类武器、数据窃取类武器。

(一)前哨控守类武器

攻击者利用该类型网络攻击武器的隐蔽驻留和心跳回连功能,实现了长期控守目标计算机终端和加载后续网络攻击武器的目的。根据该类型主武器的资源加载路径,将其命名为“eHome_0cx”。

“eHome_0cx”由4个网攻模块组成,通过DLL劫持系统正常服务(如资源管理器和事件日志服务)实现自启动,在启动后抹除内存中可执行文件头数据,以隐藏网攻武器运行痕迹。

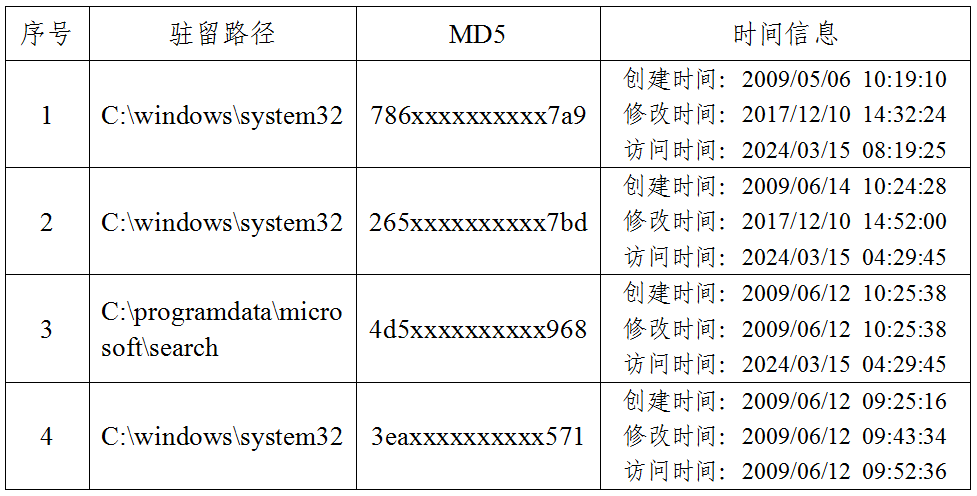

表 “eHome_0cx”各网攻模块信息表

“eHome_0cx”以受控主机唯一标识guid作为解密武器资源的密钥,各网攻模块之间利用LPC端口进行通信,并以指令号的方式调用该武器的各项功能。

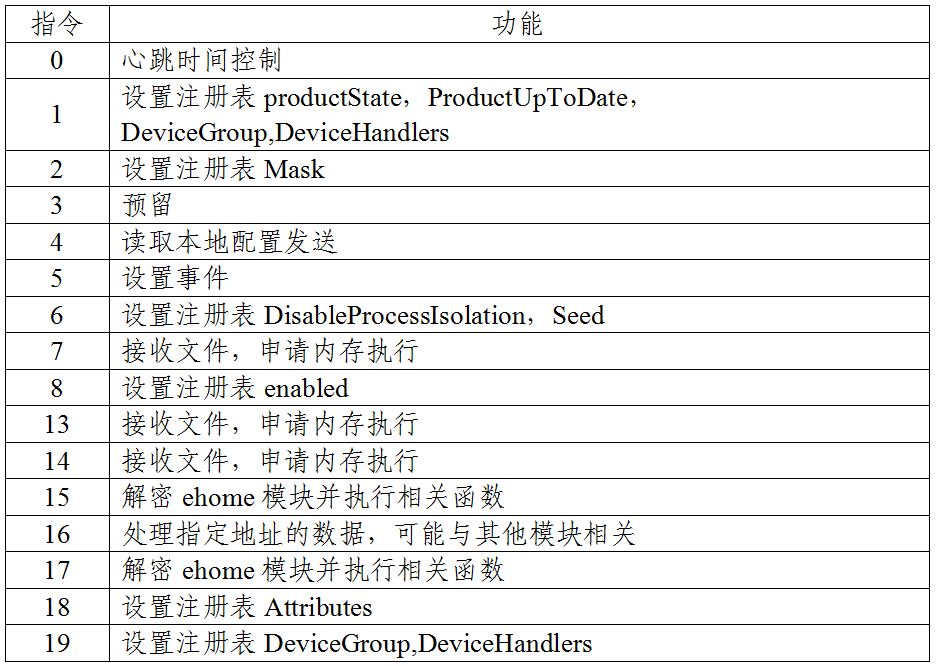

表“eHome_0cx”功能

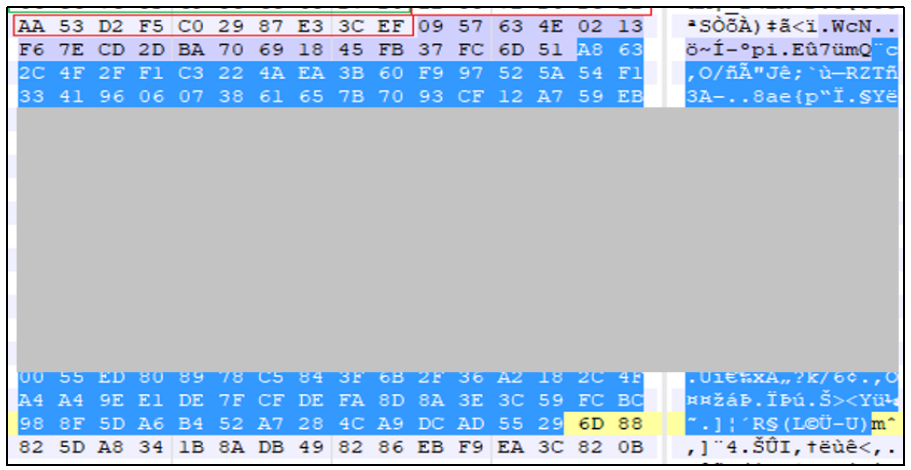

“eHome_0cx”使用RSA算法和TLS协议完成通信加密。“eHome_0cx”内置有与主控端通信使用的RSA公钥(见下图)。每次通信均随机产生一个会话密钥,使用RSA算法与主控端完成密钥交换过程,之后利用TLS协议传输使用会话密钥加密的数据。

图 RSA公钥

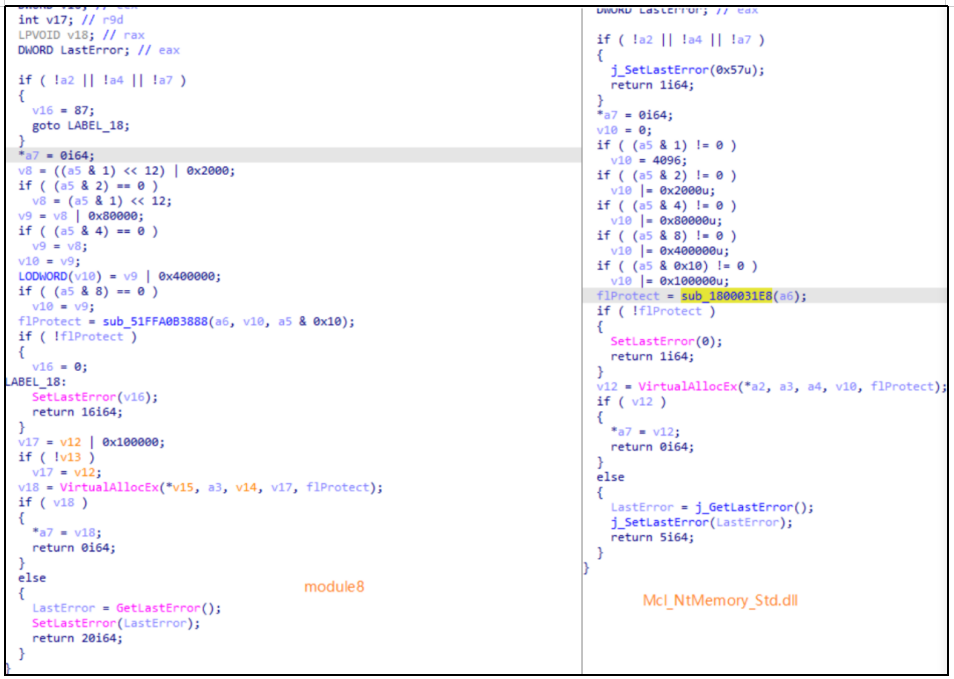

(二)隧道搭建类武器

攻击者利用该类型网络攻击武器搭建网络通信和数据传输隧道,实现了对其他类型网络攻击武器的远程控制和窃密数据的加密传输,同时还具备信息获取和命令执行功能,在初始连接阶段向主控端发送带有数字“11”标识,命名为“Back_Eleven”。

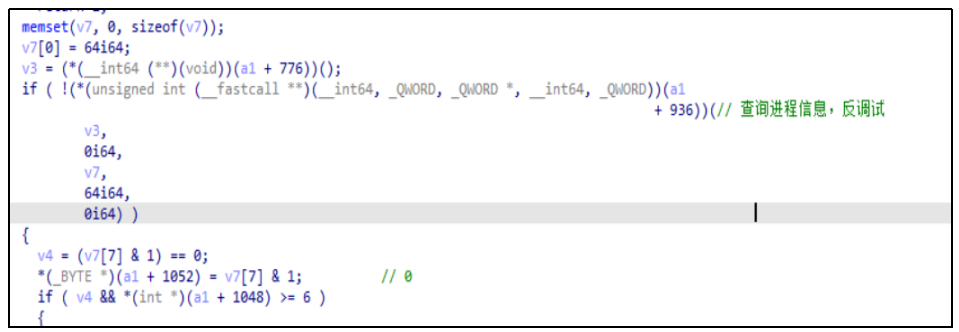

“Back_Eleven”由“eHome_0cx”加载运行,具有严格运行环境检测机制,若发现运行环境系统版本异常、调试程序正在运行等情况,将启动自删除功能。并且该武器在设计时加入了反调试功能,以防止被逆向分析。

图 “Back_Eleven”检测运行环境

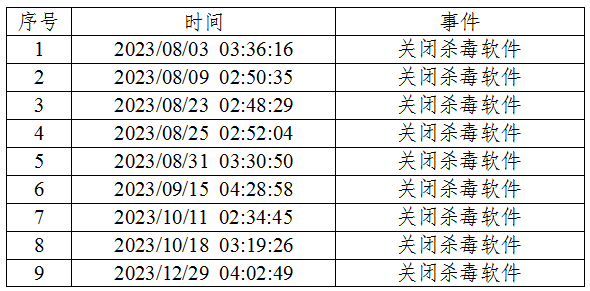

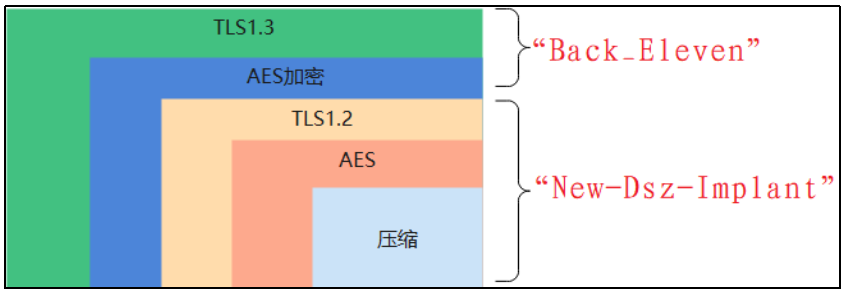

“Back_Eleven”具有主动回连和被动监听两种工作模式:在主动回连模式下,“Back_Eleven”解密内置的主控端控制服务器IP地址,并使用内置的RSA加密算法公钥完成密钥交换,然后使用AES算法将上线信息加密后,利用TLS协议加密传输到主控端;在被动监听模式下,“Back_Eleven”通过监听Windows系统网卡流量,筛选主控端发送的特定条件数据包,实现主控端命令执行。

图 “Back_Eleven”向主控端转发数据

图 “Back_Eleven”接收主控端指令并解密

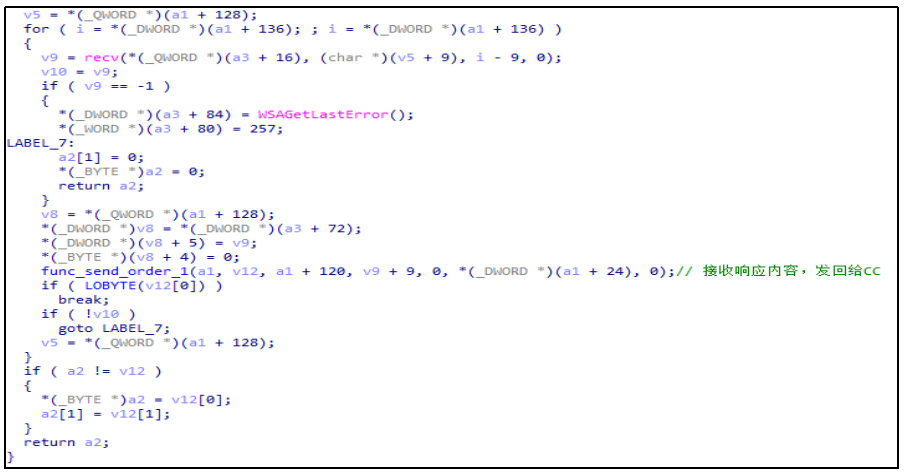

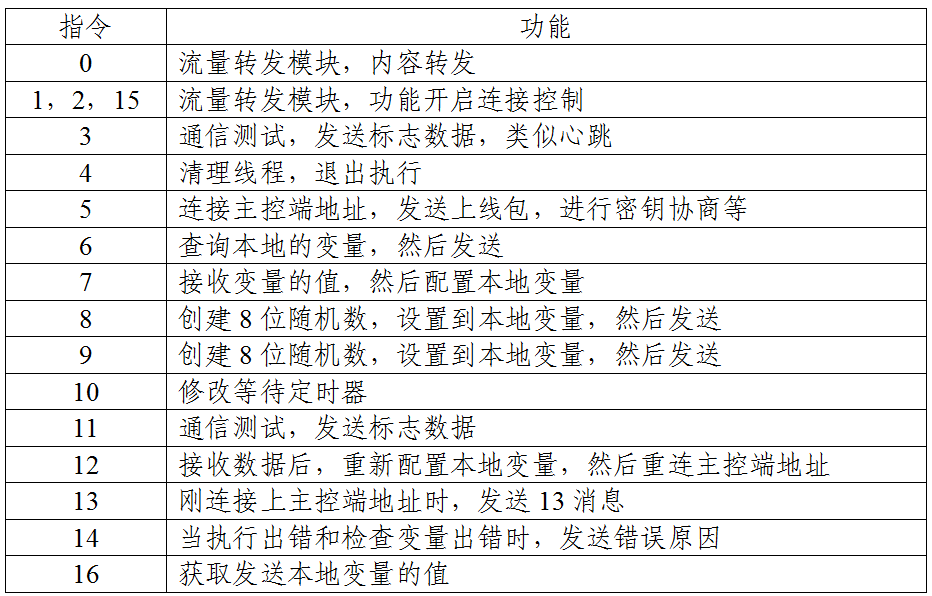

“Back_Eleven”以指令号的方式调用该武器的各项功能。

表 “Back_Eleven”指令功能

(三)数据窃取类武器

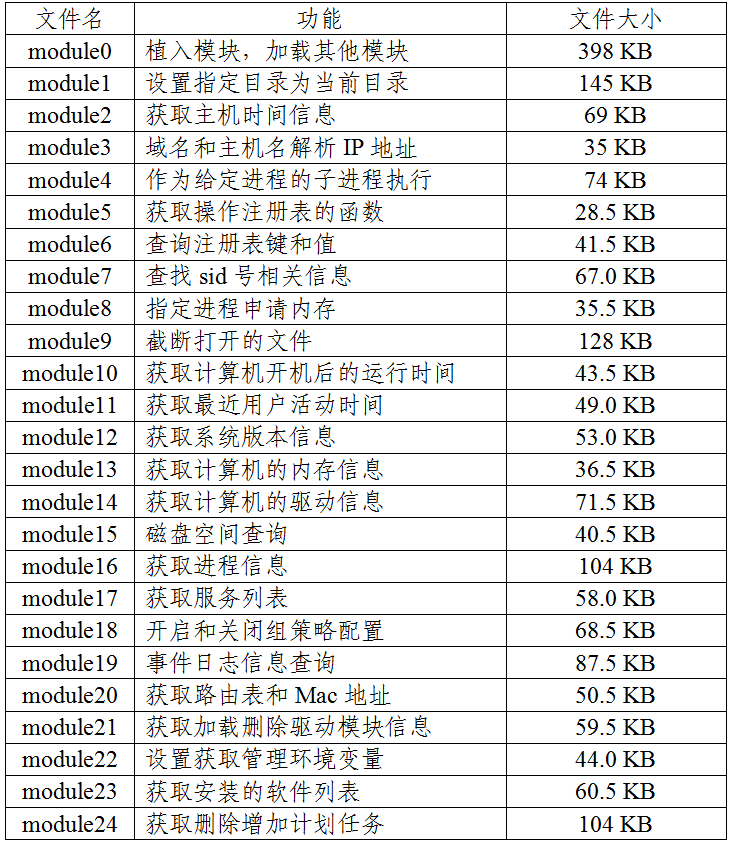

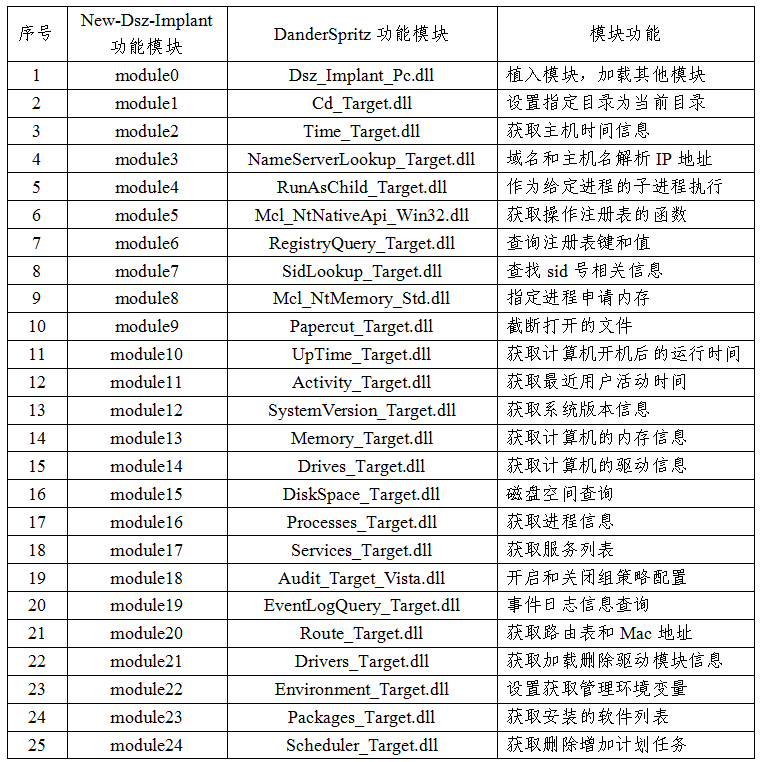

攻击者利用此类网络攻击武器进行数据窃密。该武器运行时,通过启动模块化网攻武器框架,加载各种插件模块来实现具体的窃密功能。该武器与NSA网攻武器 “DanderSpritz”(怒火喷射)具有高度同源性,将其命名为“New-Dsz-Implant”。

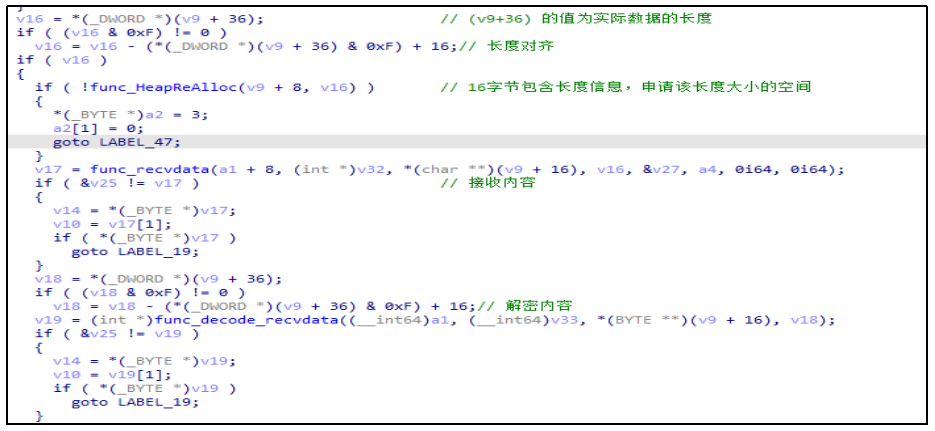

“New-Dsz-Implant”由“eHome_0cx”加载运行,在攻击活动中配合“Back_Eleven”所搭建的数据传输链路使用。其自身无具体窃密功能,需通过接收主控端指令加载功能模块,实现各项窃密功能。本次网攻事件中,攻击者使用“New-Dsz-Implant”加载了25个功能模块,各模块功能情况如下表所示。

表 “New-Dsz-Implant”各模块功能

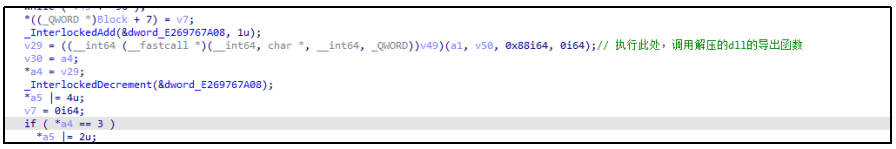

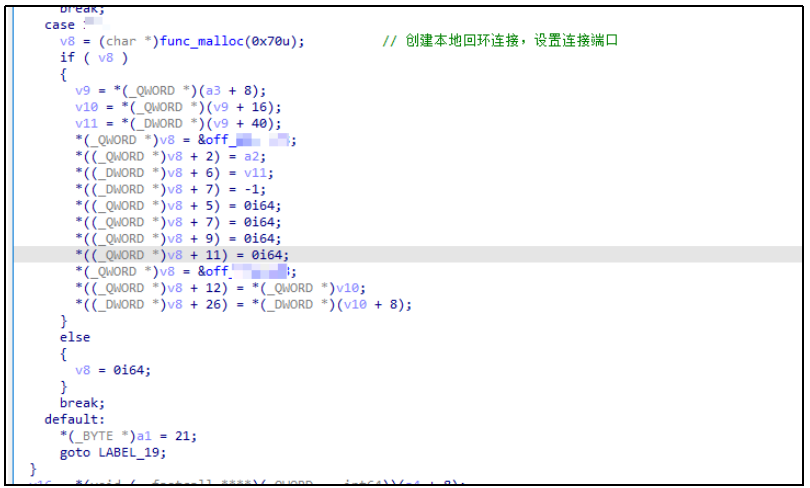

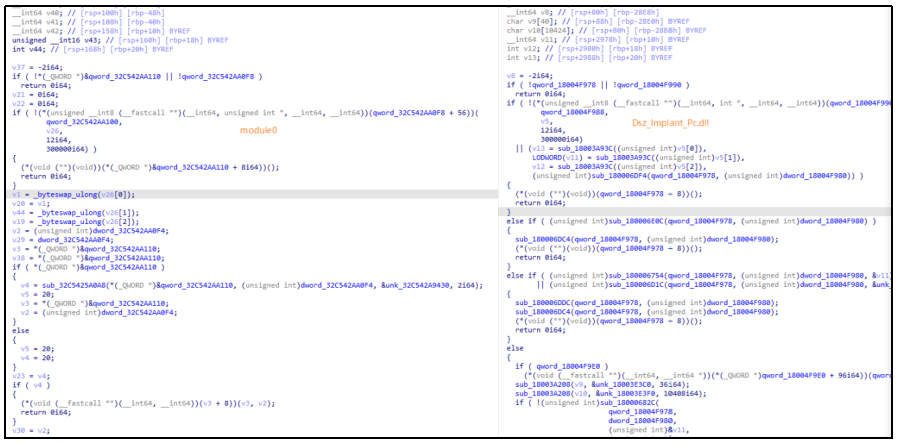

图 “New-Dsz-Implant”加载module0模块代码

图 module0加载其他模块代码

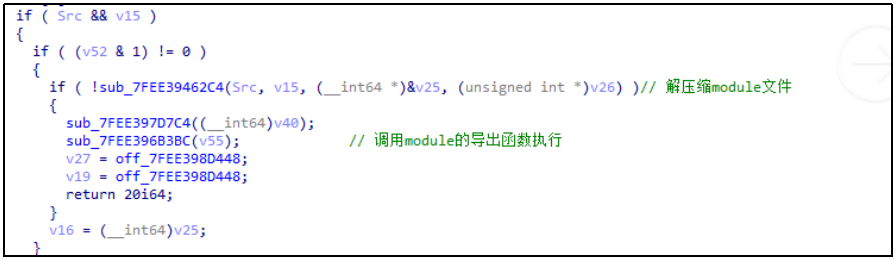

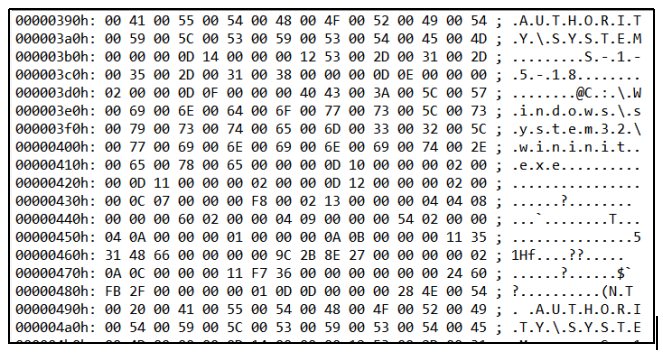

“New-Dsz-Implant”与主控端进行通信时,先使用AES和TLS1.2进行2层数据加密,再使用本地回环的方式利用“Back_Eleven”进行另外2层数据加密,最终实现4层嵌套加密。

图 嵌套加密模式

图 创建本地回环通信

图 本地回环通信数据包

图 解密回环通信数据为进程信息

四、背景研判分析

(一)技术功能细节

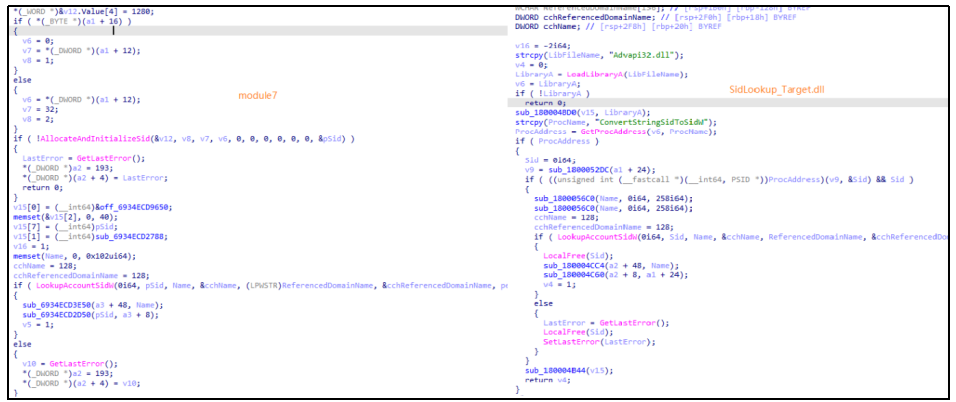

“New-Dsz-Implant”是一个网攻武器框架,通过加载不同的模块实现具体功能,此种功能实现方式与NSA武器库中“DanderSpritz”网攻平台一致,且在代码细节上具有高度同源性,并进行了部分功能升级:一是加密了部分函数名称和字符串;二是使用系统的常规模块名称伪装功能模块;三是功能模块编译时间从2012至2013年更新至2016至2018年,各功能模块增加了模拟用户操作函数,伪装用户点击、登录等正常行为以迷惑杀毒软件的检测。

表 “New-Dsz-Implant”和“DanderSpritz”所加载功能模块对比

图 module0(左)与Dsz_Implant_Pc.dll(右)代码同源性对比

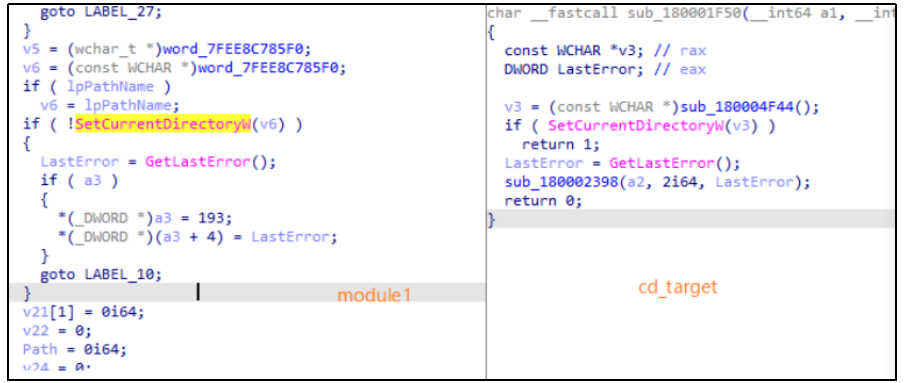

图 module1(左)与Cd_Target.dll(右)代码同源性对比

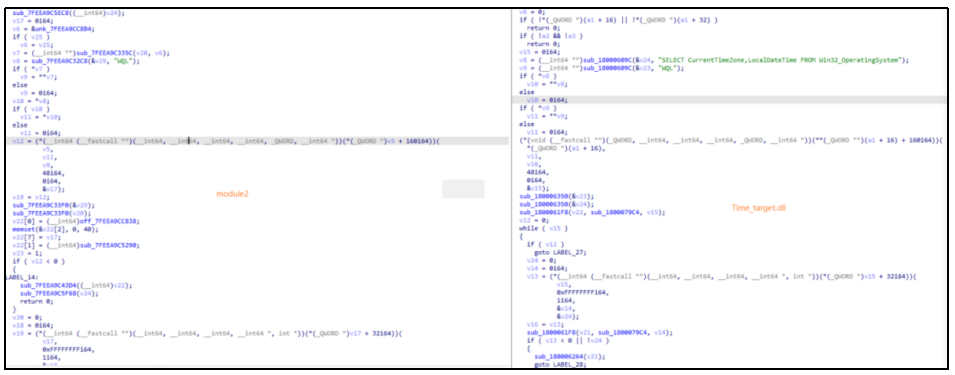

图 module2(左)与Time_Target.dll(右)代码同源性对比

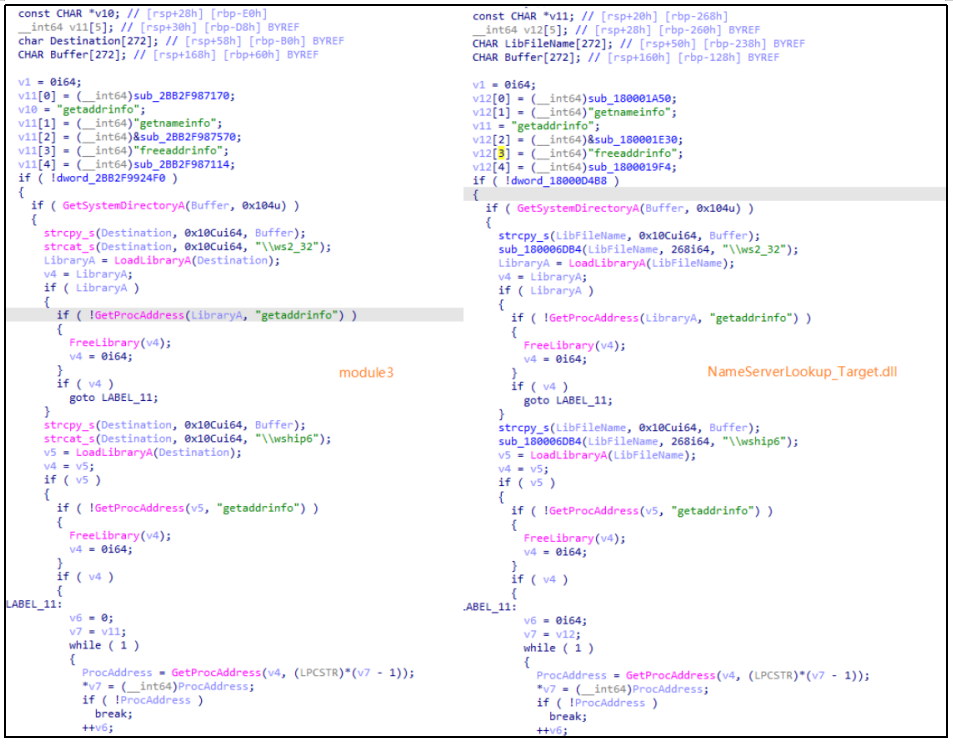

图 module3(左)与NameServerLookup_Target.dll(右)代码同源性对比

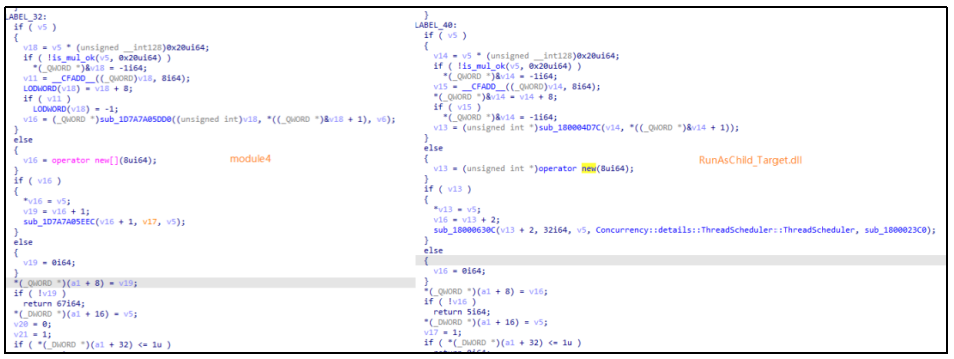

图 module4(左)与RunAsChild_Target.dll(右)代码同源性对比

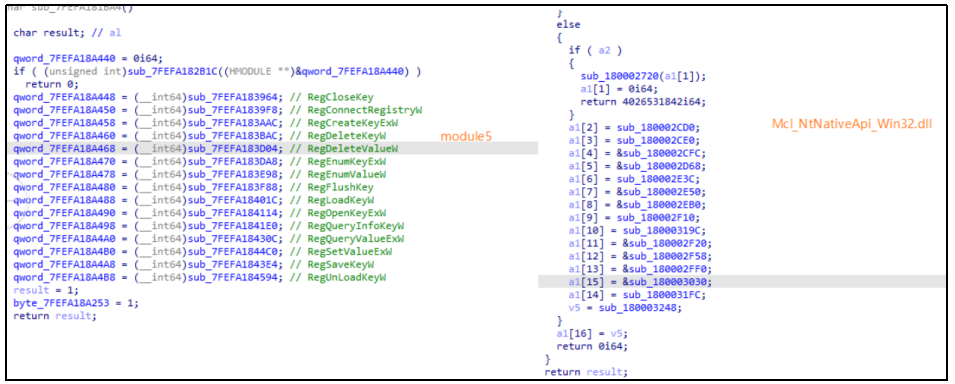

图 module5(左)与Mcl_NtNativeApi_Win32.dll(右)代码同源性对比

图 module6(左)与RegistryQuery_Target.dll(右)代码同源性对比

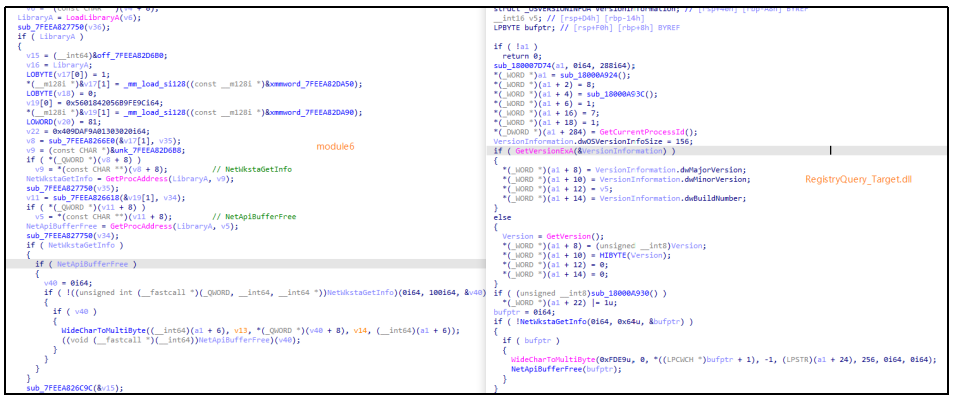

图 module7(左)与SidLookup_Target.dll(右)代码同源性对比

图 module8(左)与Mcl_NtMemory_Std.dll(右)代码同源性对比

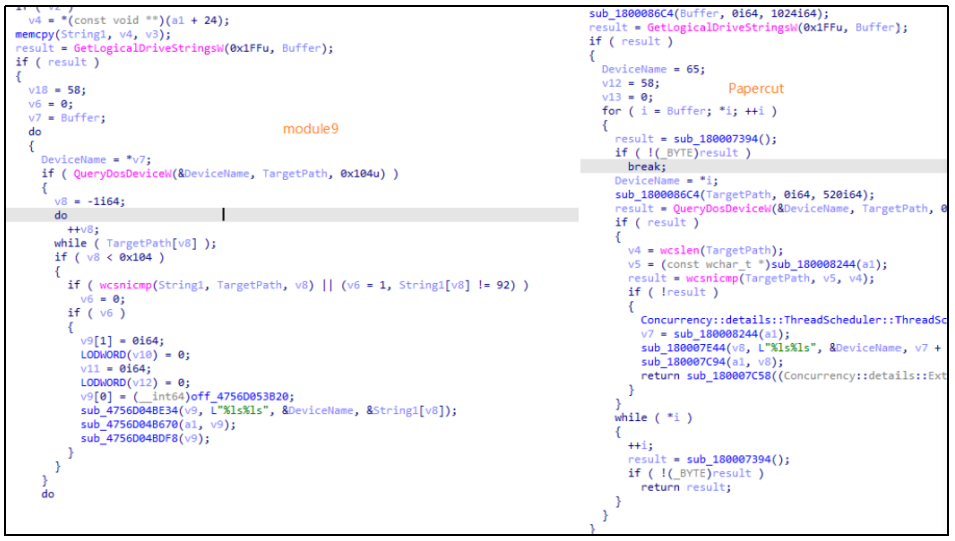

图 module9(左)与Papercut_Target.dll(右)代码同源性对比

图 module10(左)与UpTime_Target.dll(右)代码同源性对比

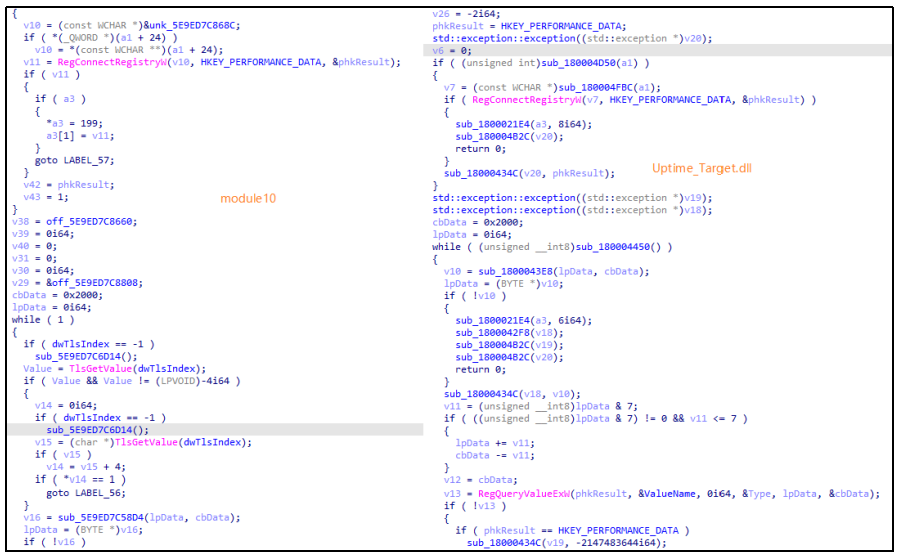

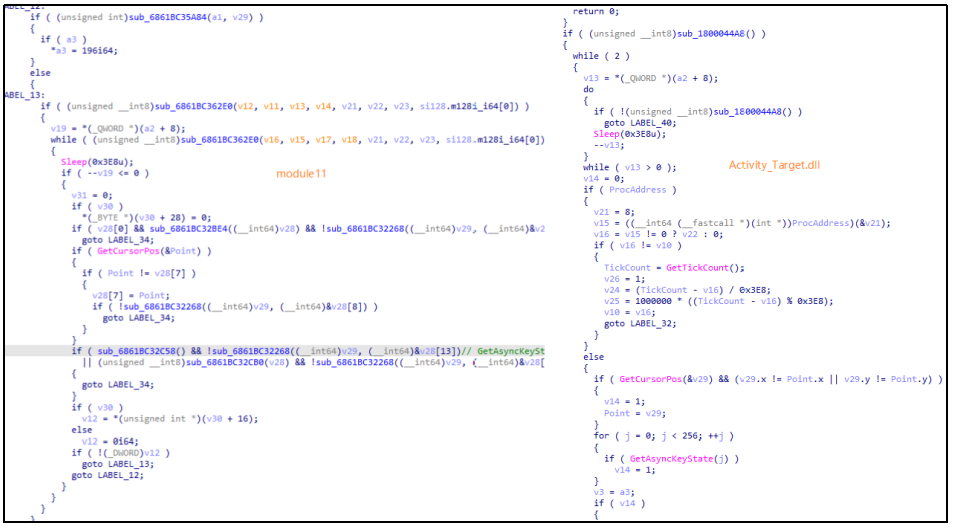

图 module11(左)与Activity_Target.dll(右)代码同源性对比

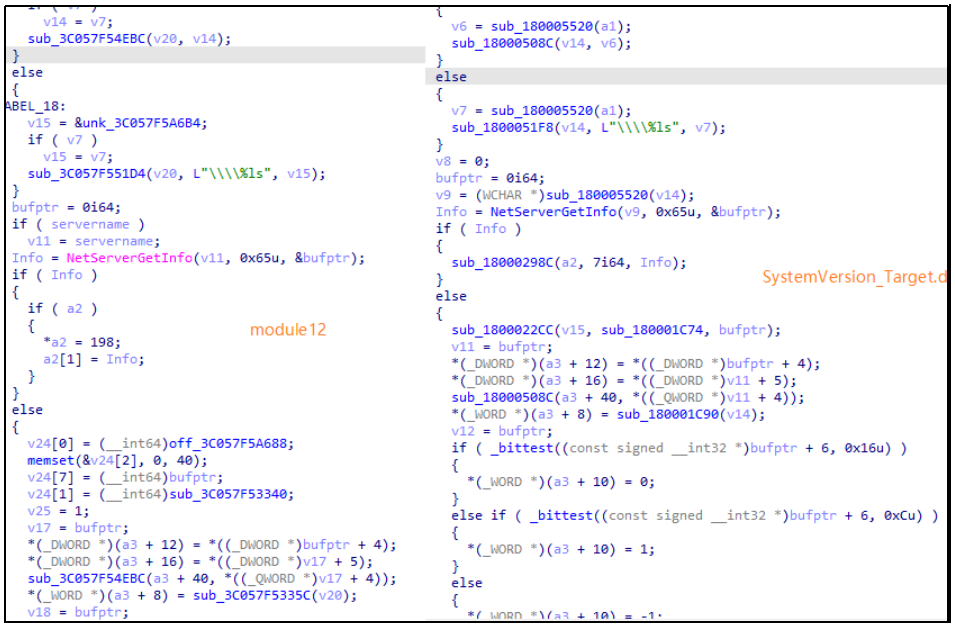

图 module12(左)与SystemVersion_Target.dll(右)代码同源性对比

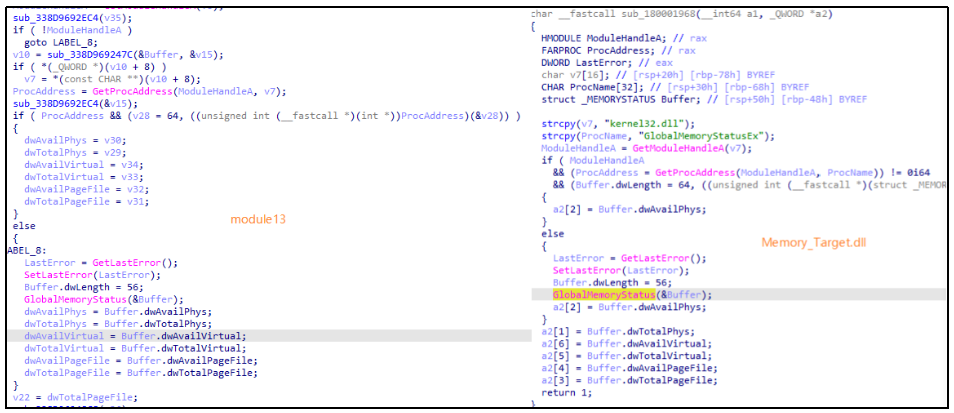

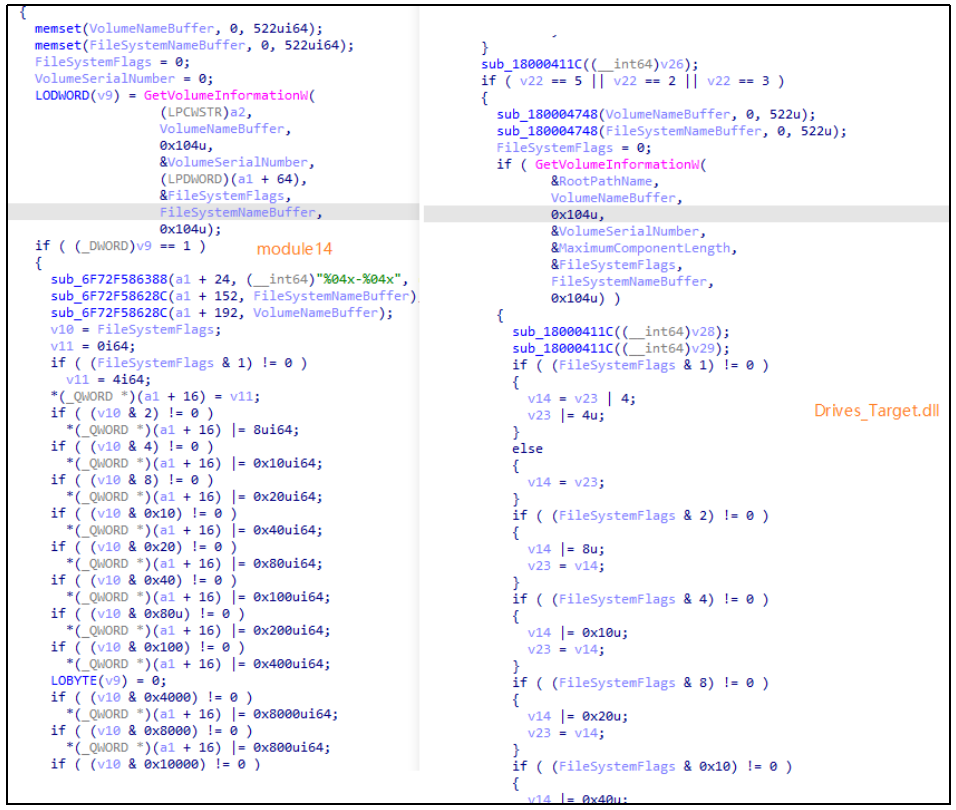

图 module13(左)与Memory_Target.dll(右)代码同源性对比

图 module14(左)与Drives_Target.dll(右)代码同源性对比

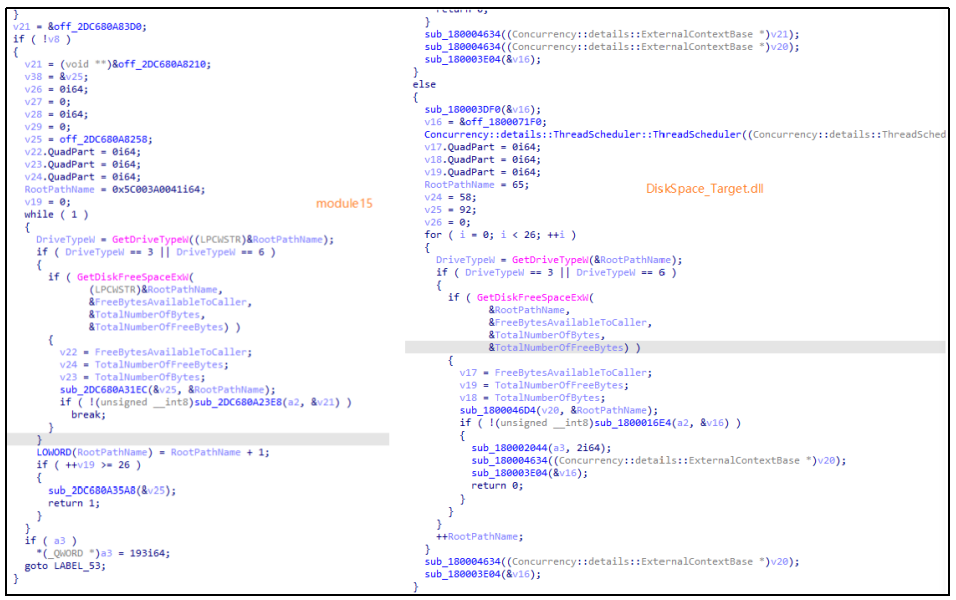

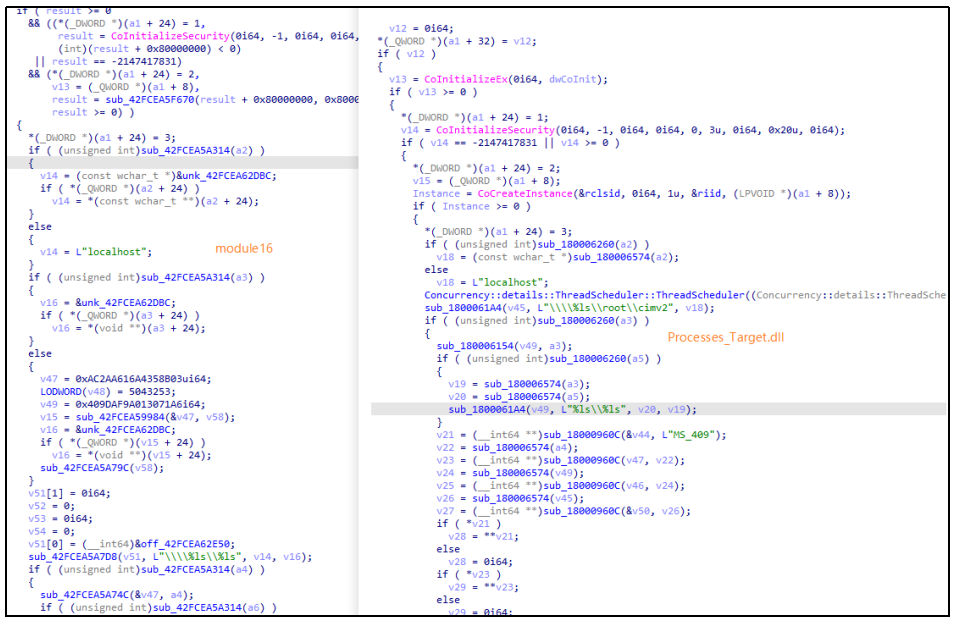

图 module15(左)与DiskSpace_Target.dll(右)代码同源性对比

图 module16(左)与Processes_Target.dll(右)代码同源性对比

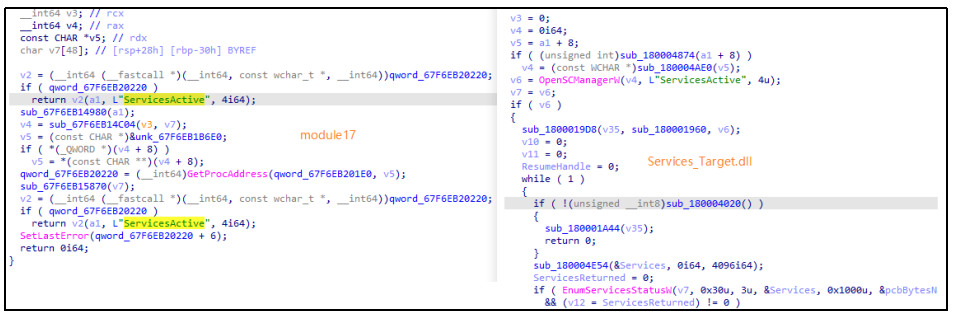

图 module17(左)与Services_Target.dll(右)代码同源性对比

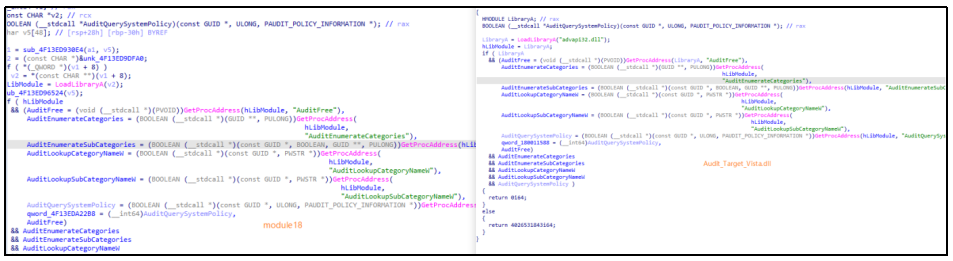

图 module18(左)与Audit_Target_Vista.dll(右)代码同源性对比

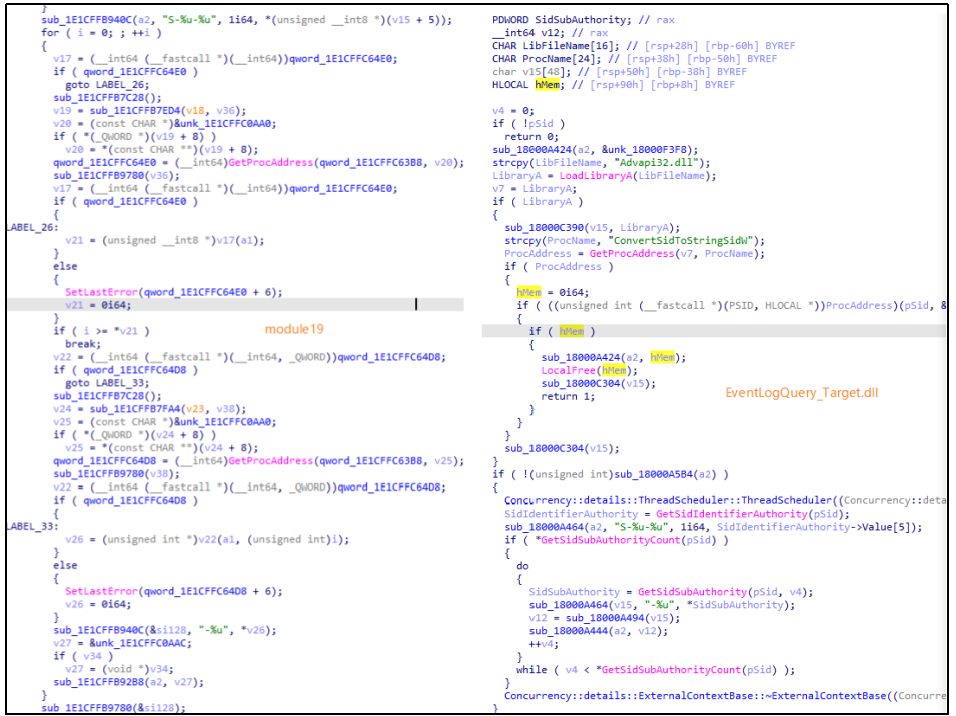

图 module19(左)与EventLogQuery_Target.dll(右)代码同源性对比

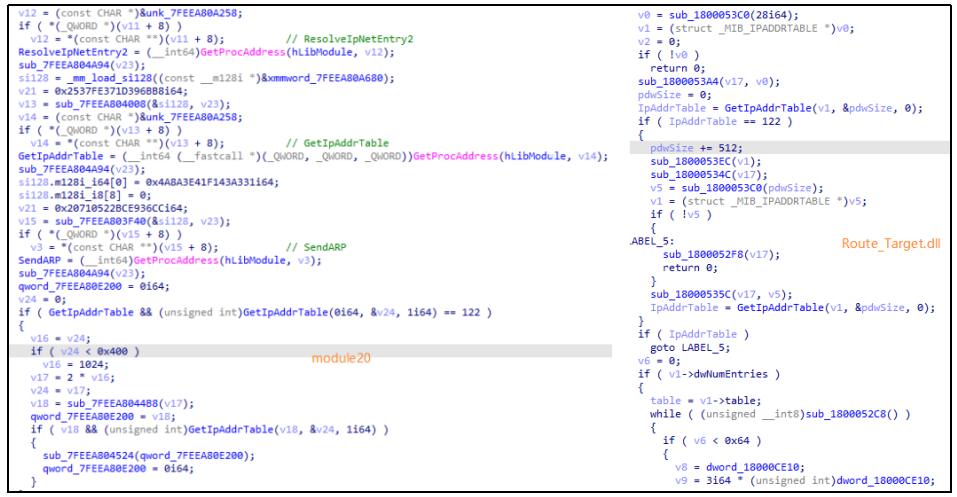

图 module20(左)与Route_Target.dll(右)代码同源性对比

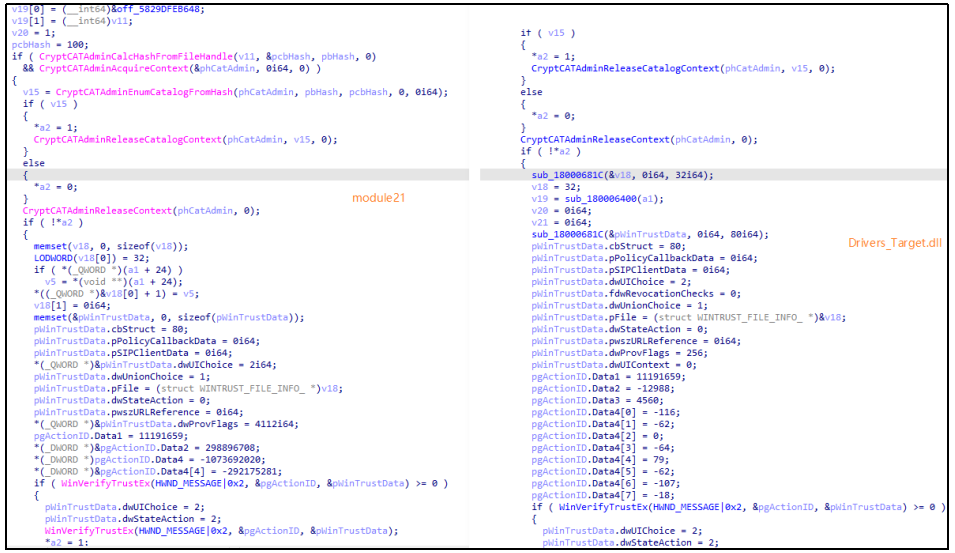

图 module21(左)与Drivers_Target.dll(右)代码同源性对比

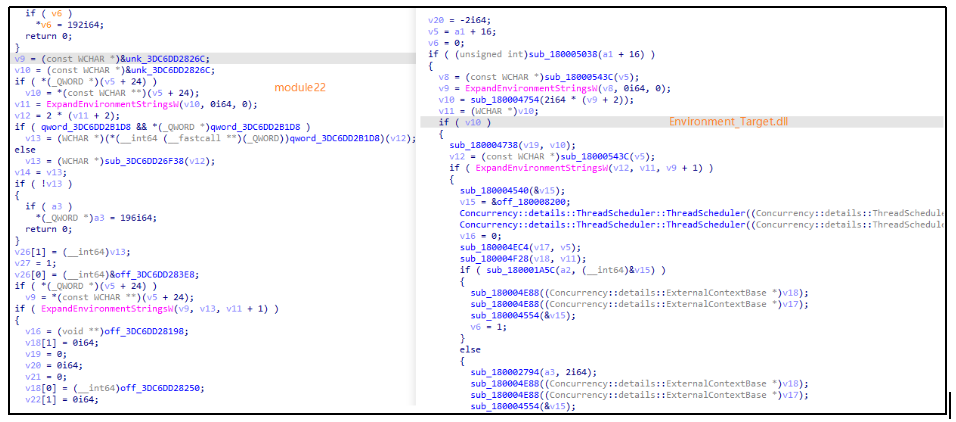

图 module22(左)与Environment_Target.dll(右)代码同源性对比

图 module23(左)与Packages_Target.dll(右)代码同源性对比

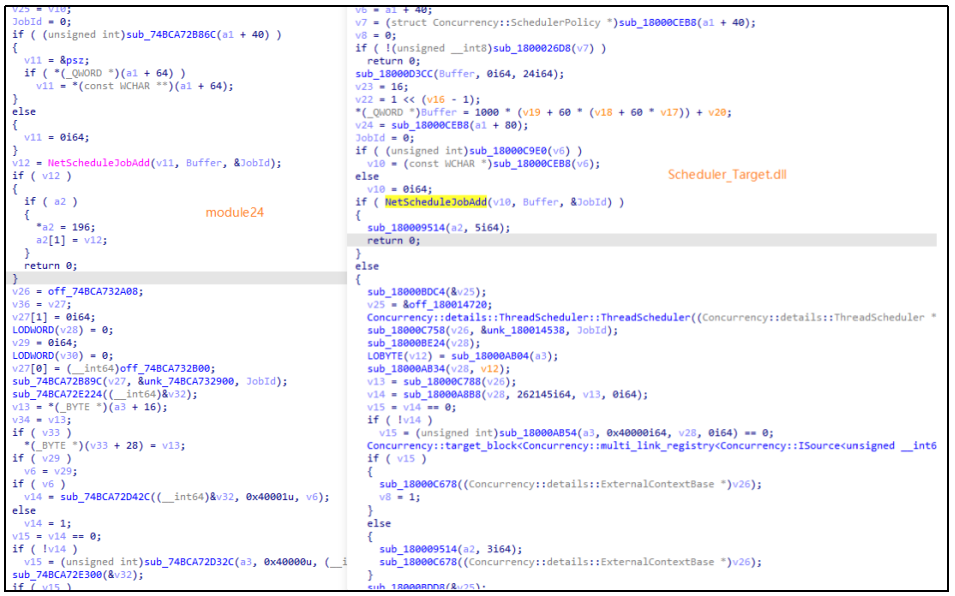

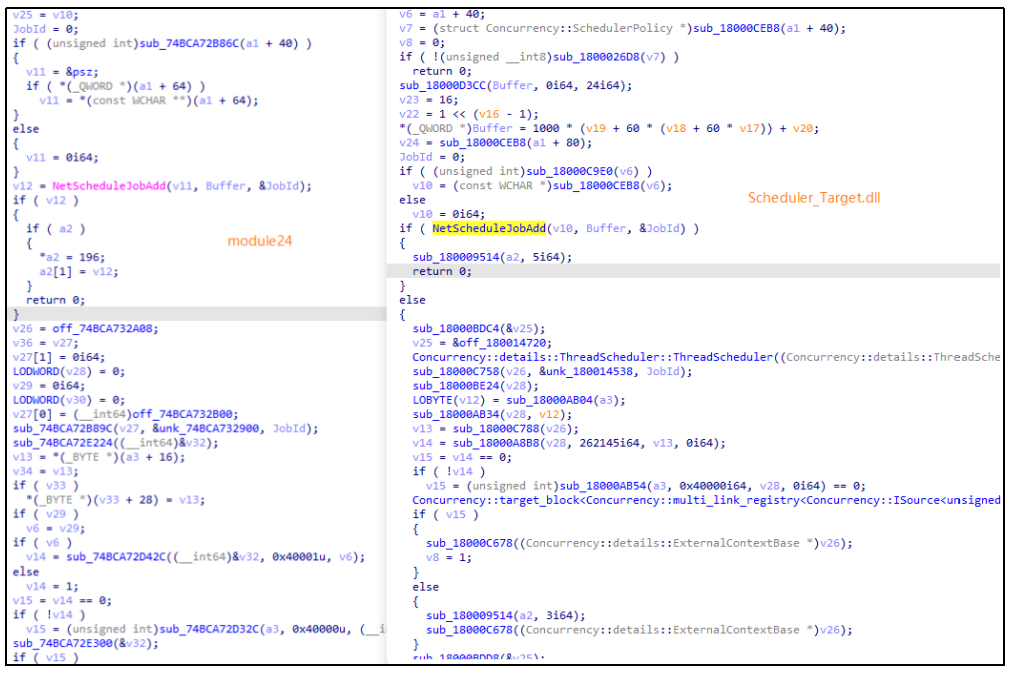

图 module24(左)与Scheduler_Target.dll(右)代码同源性对比

(二)样本驻留方式

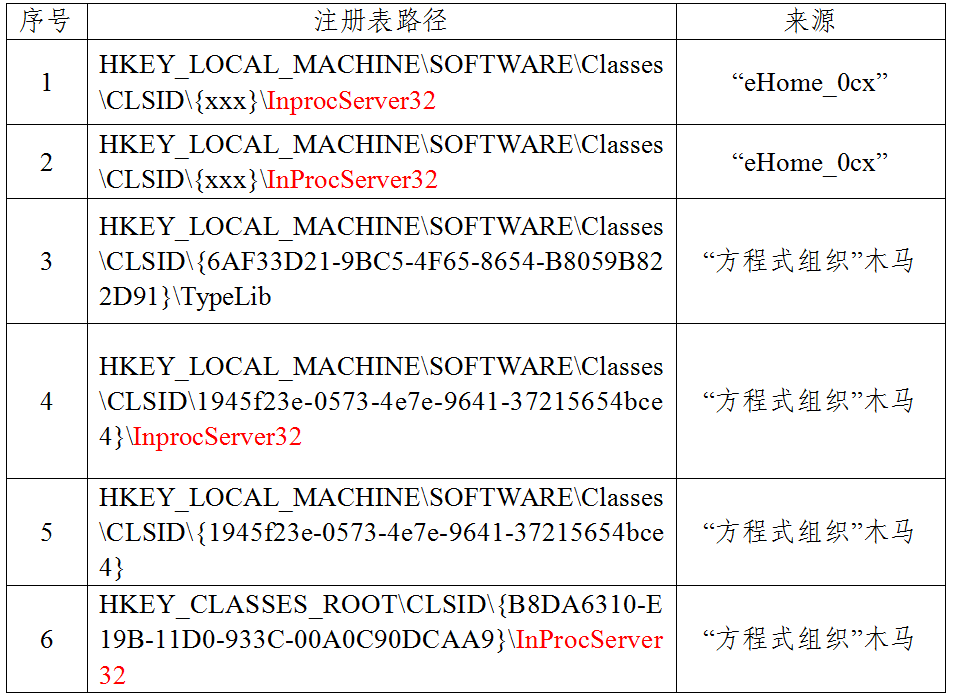

“eHome_0cx”的部分驻留文件通过修改注册表InprocServer32键值的方式,劫持了系统正常服务,在系统正常程序启动前加载实现自启动。注册表修改位置与NSA“方程式组织”所使用网攻武器相同,均位于HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID下随机ID项的InProcServer32子项。

(三)数据加密模式

攻击者使用的3款网攻武器均采用2层加密方式,外层使用TLS协议加密,内层使用RSA+AES方式进行密钥协商和加密,在窃密数据传输、功能模块下发等关键阶段,各武器的相互配合实现了4层嵌套加密。此种多层嵌套数据加密模式与相比于“NOPEN”使用的RSA+RC6加密模式有了明显升级。

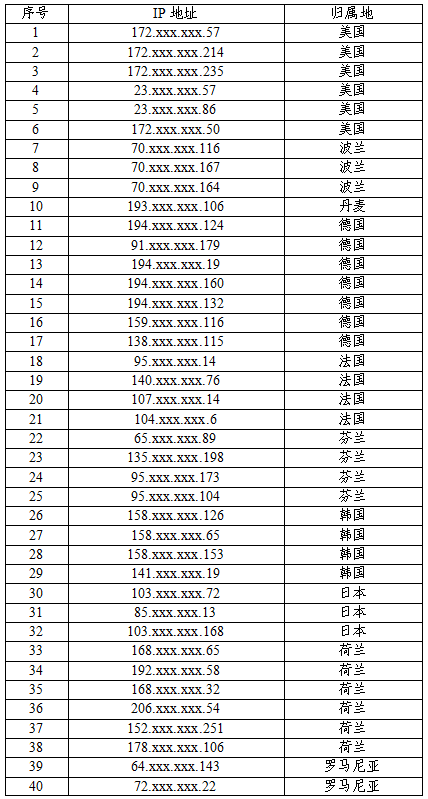

五、码址披露

2023年8月至2024年5月,美方用于命令控制的部分服务器IP,如下表。